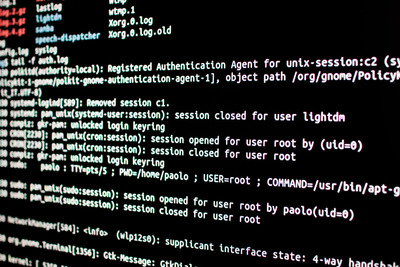

Linuxのsudoコマンドに、本来root権限をとれないユーザーがそれを奪取できるようになる脆弱性が発見されました。この脆弱性を突けば、sudoを利用する際の権限設定ファイルsudoersを適切に設定していても、sudoを使えるユーザーなら完全なrootレベルでコマンドを実行できるようになるとのこと。すでに修正が施されたsudoコマンドがリリースされています。

この脆弱性は、sudoコマンドのユーザーIDに-1もしくは4294967295を指定すると、誤って0(ゼロ)と認識して処理してしまうというもの。0(ゼロ)はrootのユーザーIDであるため、攻撃者は完全なrootとしてコマンドを実行できることになります。さらに、指定されたユーザーIDがパスワードのデータベースに存在しないため、Linuxシステム上でアプリケーションが共通して使用するPAMユーザー認証のセッションモジュールが働かず、コマンドの実行にパスワードは要求されません。

問題の脆弱性はApple Information SecurityのJoe Vennix氏により発見・報告されました。すでに脆弱性を修正したsudoコマンドがリリースされており、これを含む各ディストリビューションのアップデートがすぐにも公開されるはずです。ただし、セキュリティ的に厳格なシステムを運用している場合は、sudoコマンドだけでも速やかに更新しておくのが良いかもしれません。

https://japanese.engadget.com/2019/10/14/linux-sudo-root-id/

引用元: http://egg.5ch.net/test/read.cgi/bizplus/1571126109/